kjh00n의 기록저장소

IPS 설치 / 간단 실습 본문

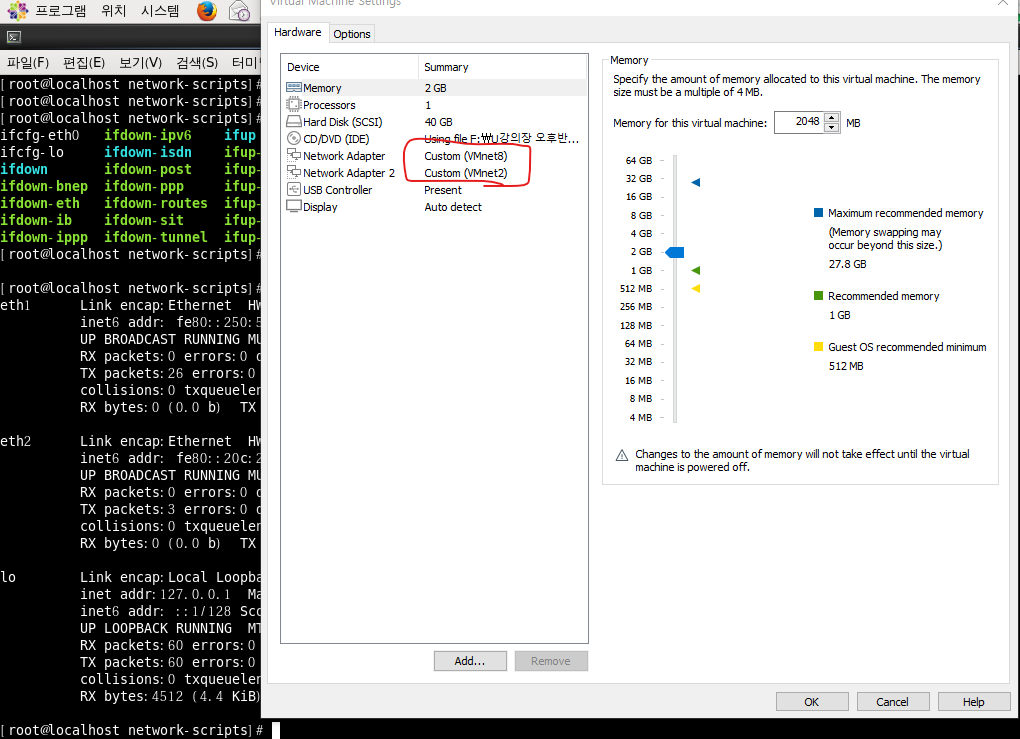

snort IDS + iptables = IPS

service network restart

yum -y install gcc flex bison zlib zlib-devel libpcap libpcap-devel pcre pcre-devel libdnet libdnet-devel tcpdump libnetfilter_queue libnetfilter_queue-devel libmnl

snort 압축푼 파일 3개 그대로 경로 옮기기

https://kjh00n.tistory.com/153

Snort 정의 및 설치

Snort● 실시간 트래픽 분석과 IP 네트워크 패킷 로깅이 가능한 가벼운 네트워크 침입탐지 시스템● 패킷 수집 라이브러리인 libpcap에 기반한 네트워크 스니퍼● 쉽게 정의할 수 있는 침입탐지 rule

kjh00n.tistory.com

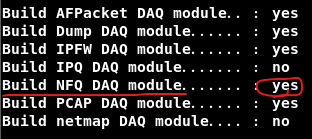

↑ snort --daq-list를 입력한 모습

이제 그 뒤로 압축풀고 ./configure 하고 make하고 make install 해라

(중략)

(중략)

성공~

중략된 과정은 위에 있는 링크들어가서 해라

이제 snort와 iptables를 결합했으니 IPS다

snort -T -c /etc/snort/snort.conf -Q 입력

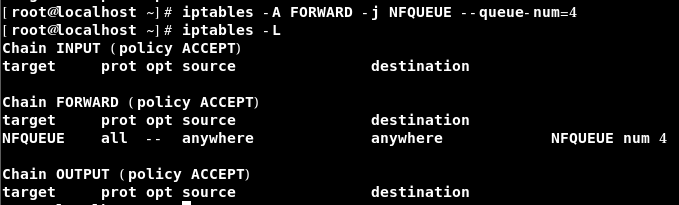

그 다음 service iptables start

iptables -F 로 초기화하기

iptables -A FORWARD -j NFQUEUE --queue-num=4

snort가 지나가는 것을 허용한다~ ↑

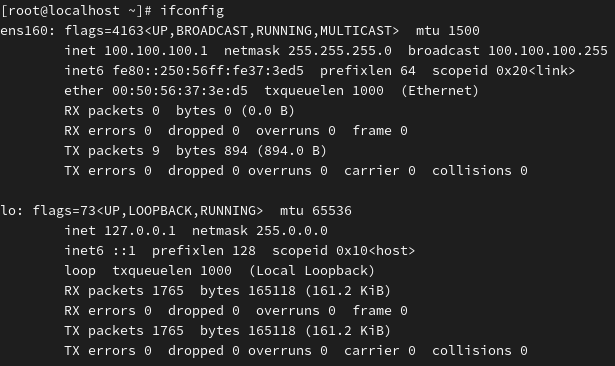

sysctl net.ipv4.ip_forward=1 입력

윈도우 cmd에서 ping 192.168.50.55를 치면 통신이 안됨.

snort -c /etc/snort/snort.conf -Q

설정하고 cmd에서 ping 192.168.50.55를 치면 통신이 된다.

다시 local.rules에서 정책을 짜면 ICMP는 차단된다

차단되었음

하지만 ICMP만 차단했기에 TCP인 Telnet은 접속이 가능하다

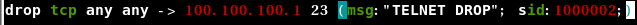

이제는 TCP까지 차단

Telnet도 접속이 차단되었음

snort에는 DROP정책이 없다. DROP되는 것은 iptables에서 해주는 것

NFQUEUE를 실행했기 때문에 iptables에서 막아주는 것

'네트워크 보안 운영' 카테고리의 다른 글

| snort 실습 (0) | 2024.12.18 |

|---|---|

| Snort Rule (0) | 2024.12.17 |

| 포트 미러링 (0) | 2024.12.17 |

| Snort 정의 및 설치 (0) | 2024.12.16 |

| DDoS (0) | 2024.12.16 |