kjh00n의 기록저장소

Smurf Attack 본문

Smurf Attack

● 시스템 리소스 공격

● 취약한 네트워크의 호스트들을 이용하여 공격을 수행함

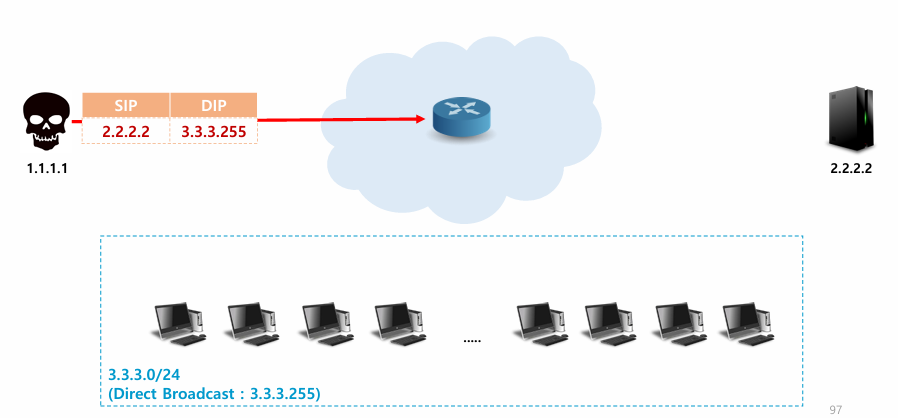

- 공격자 → 경유지 → 공격대상

● DRDos (Distribution Reflection Dos)공격의 모태

공격 원리

● 공격 패킷의 출발지 주소를 공격대상으로 목적지 주소를 취약한 네트워크의 Direct Broadcast주소로 변조한 요청을 전달함

● 취약한 네트워크의 호스트들이 공격대상에 응답함

● 공격대상은 한꺼번에 전달되는 비정상 응답을 처리해야하므로 부하가 발생함

공격

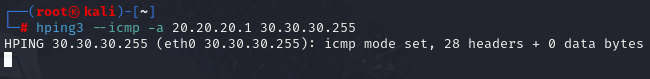

● hping3 -a [공격대상 IP] [Direct Broadcast 주소] --icmp --flood

특징

● 공격자가 직접 대상을 공격하는 것이 아니므로 공격자의 흔적을 숨기기 쉬움

● 인터넷의 존재하는 취약한 모든 네트워크가 공격자의 경유지가 될 수 있음

조건

● 취약한 네트워크의 컴퓨터가 존재해야 공격 가능

보안

● Router에서 Inbound되는 Direct Broadcast 차단

- no ip directed-broadcast

● Host에서 Direct Broadcast 패킷 수신 차단

● 목적지가 Broadcast IP로 전송된 ICMP 패킷에 대한 응답을 하지 않도록 설정

실습

R1에서 int fa 1/0에서 ip directed-broadcast 설정해주기

ICMP Broadcast가 발생하면 reply를 하지 않는다.

ICMP Broadcast가 발생해도 reply를 하게 설정↑

※XP는 안된다~

'네트워크 보안 운영' 카테고리의 다른 글

| TCP Connect Flood (0) | 2024.12.16 |

|---|---|

| TCP SYN Flooding (0) | 2024.12.16 |

| Land Attack 실습 (0) | 2024.12.13 |

| Ping of Death 실습 (0) | 2024.12.13 |

| DoS (0) | 2024.12.13 |